Computer und Internet sind heute in allen Unternehmen fester Bestandteil der Prozesse. Dabei spielt es keine Rolle, ob es sich um ein IT-Unternehmen handelt oder um den Sanitärbetrieb, der Angebote und Rechnungen per E-Mail versendet. Dennoch sind Cyberversicherungen nach wie vor noch kein Standard bei Geschäftsversicherungen. Viele Unternehmen und Unternehmer betrachten Cyberkriminalität als etwas Surreales, da das Web nicht “greifbar” ist. Dennoch regelt die seit 2018 in allen EU-Staaten gültige Datenschutzgrundverordnung (DSGVO) ganz klar, dass es bei Cyberattacken durchaus eine Meldepflicht gibt. Wir erläutern in diesem Artikel, wie ein eventueller Cyberschaden gering gehalten werden kann.

Paragraf 33 DSGVO: Die Meldepflicht gegenüber Behörden

Paragraf 33 DSGVO sieht bei Cyberattacken eine Meldepflicht an die zuständigen Behörden vor, wenn bestimmte Sachverhalte gegeben sind. Der Gesetzgeber hat diese allerdings nicht namentlich aufgeführt, sondern umschreibt die Gegebenheit bei “Verletzung personenbezogener Daten”. Mit anderen Worten, betroffen ist jedes Unternehmen, welches personenbezogene Daten abspeichert, sei es Bank, Krankenhaus oder eben der Sanitärbetrieb, der ein CRM unterhält.

Im Fall des Sanitärunternehmens greift darüber hinaus auch noch Paragraf 34 DSGVO, die Meldepflicht gegenüber natürlichen Personen, deren Daten ausspioniert wurden. Der Handwerker muss seine Kunden über die Cyberattacke informieren.

Schadensersatz für Betroffene nach DSGVO

Die Datenschutzgrundverordnung sieht in Paragraf 82 vor, dass Geschädigte für materielle und immaterielle Schäden einen Anspruch gegenüber dem Schädiger respektive dem Auftragsverarbeiter haben. Der EuGH hat in einem Urteil vom 4. Dezember 2023 (C-340/21) festgehalten, dass auch der Datenverarbeiter in ausreichendem Maße Vorkehrungen zur Datensicherheit getroffen haben muss und legt die Beweislast in die Hände des angegriffenen Unternehmens.

Wie kann man sich vor Cyberattacken schützen?

Die Tipps dafür sind so banal, dass sie viele Unternehmen offensichtlich gar nicht ernst nehmen.

- Starke Passwörter

- Regelmäßige Sicherheitsupdates

- Zugriff verweigern auf Seiten, die kein Https-Protokoll nutzen

- Mitarbeiter regelmäßig schulen und sensibilisieren (kein privates Surfen auf dem Firmenrechner).

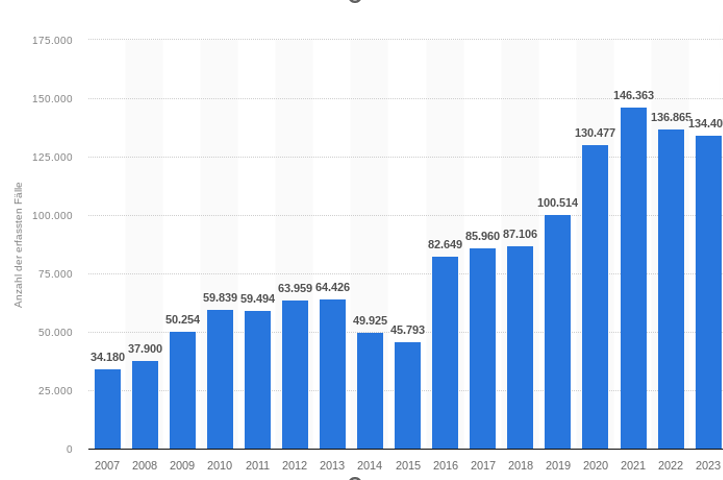

Für den finanziellen Schutz, ist der Schaden eingetreten, sorgen im Zweifelsfall Cyberversicherungen. Diese sind, wie beispielsweise bei der Hiscox, Bestandteil der Geschäfts- oder Gewerbeversicherung. Weshalb grundsätzlich jeder Unternehmer über eine Cyberversicherung nachdenken sollte, verdeutlicht die folgende Grafik der Entwicklung von Cyberattacken in der Zeit von 2007 bis 2023 in Deutschland:

Quell: statista.de

Viele Unternehmen verzichten allerdings auf Anzeigen, da sie einen Reputationsverlust befürchten. Die Entwicklung der Vorfälle geht natürlich auch an den Versicherern nicht spurlos vorbei. Ein Blick auf die Schadenquote laut Gesamtverband der Versicherer (GdV) gibt Aufschluss:

| Jahr | Anzahl Versicherungs- unternehmen | Beiträge | Leistungen | Schaden- Kosten- Quote | ||

| in Mio. EUR | Veränderung ggü. Vorjahr | in Mio. EUR | Veränderung ggü. Vorjahr | |||

| 2020 | 33 | 106 | 39,00% | 37 | 59,00% | 64,70% |

| 2021 | 39 | 178 | 49,20% | 137 | 187,60% | 123,70% |

| 2022 | 41 | 249 | 56,30% | 121 | 7,90% | 77,7 |

Positiv ist an dieser Stelle anzumerken, dass zumindest die Zahl der Versicherer, die Cyberschutz anbieten, ansteigt. Aber jetzt der Blick auf die Kostenquote. Im Jahr 2021 mussten die Versicherer für 100 Euro, die sie an Prämie eingenommen hatten, 123,70 Euro an Versicherungsleistung aufwenden. Es ist kein Geheimnis, dass der Anstieg bei den Prämieneinnahmen nicht nur aus einer gestiegenen Anzahl an Versicherungsnehmern heraus resultiert, sondern auch aus den notwendigen Beitragsanpassungen.

Cyberschaden im Unternehmenskontext im Überblick

| Aspekt | Kernaussage |

|---|---|

| Begriff und Umfang | Ein Cyberschaden umfasst wirtschaftliche Folgen von IT Sicherheitsvorfällen, etwa durch Ausfall, Datenabfluss oder Manipulation. |

| Häufige Auslöser | Typisch sind Phishing, kompromittierte Zugangsdaten, Schadsoftware, Fehlkonfigurationen und Risiken über Dienstleister. |

| Direkte Kosten | Dazu zählen Incident Response, Forensik, Wiederherstellung, Ersatzbeschaffung und temporäre Betriebsmaßnahmen. |

| Indirekte Folgen | Produktionsstillstand, Lieferverzug, Vertragsrisiken und Vertrauensverlust wirken oft länger als der technische Vorfall. |

| Prävention und Resilienz | Wirksam sind klare Zuständigkeiten, Backups, Zugriffskontrollen, Schulungen und ein getesteter Notfallplan. |

Häufig gestellte Fragen zum Thema „Cyberschaden“

Woran erkennen Sie früh, dass ein Cyberschaden entstanden ist?

Hinweise sind ungewöhnliche Login Aktivitäten, unerklärliche Systemlast, verschlüsselte Dateien, unerwartete Weiterleitungen oder plötzlich fehlende Daten. Auch auffällige E Mail Regeln und neue Administratoren sind Warnsignale. Entscheidend ist, Meldungen aus Monitoring und Mitarbeitenden schnell zu bündeln, zu bewerten und nach Risiko zu priorisieren.

Welche ersten Schritte helfen, den Schaden nach einem Vorfall zu begrenzen?

Trennen Sie betroffene Systeme kontrolliert vom Netz, ohne Beweise zu zerstören. Sichern Sie Protokolle, Zustände und relevante Datenstände. Aktivieren Sie ein Krisenteam mit klaren Rollen für IT, Kommunikation und Betrieb. Priorisieren Sie Wiederanlauf kritischer Prozesse und prüfen Sie Backups, bevor Sie Systeme neu aufsetzen oder zurückspielen.

Welche Bereiche werden bei der Schadensbewertung häufig unterschätzt?

Unterschätzt werden oft Ausfallzeiten in Abhängigkeiten, etwa bei Schnittstellen zu Logistik, Abrechnung oder Produktion. Ebenfalls kritisch sind interne Arbeitszeit, Überstunden, externe Unterstützung und Folgekosten durch Verzögerungen. Auch die Belastung für Vertrieb und Service ist relevant, weil Rückfragen, Stornos und Vertrauensarbeit zusätzliche Ressourcen binden.

Wie können Sie das Risiko eines Cyberschadens über Dienstleister reduzieren?

Legen Sie Mindestanforderungen an Sicherheit fest, zum Beispiel Zugriffskonzepte, Protokollierung, Patchmanagement und Notfallkontakte. Begrenzen Sie Berechtigungen nach Bedarf und Zeit und prüfen Sie Zugänge regelmäßig. Vereinbaren Sie klare Meldewege für Sicherheitsvorfälle und testen Sie gemeinsam Wiederanlauf und Kommunikationsabläufe, damit im Ernstfall keine Zeit verloren geht.

Welche Rolle spielen Backups, und welche Fehler sind dabei typisch?

Backups sind zentral, wenn Systeme verschlüsselt oder Daten manipuliert wurden. Typische Fehler sind ungetestete Wiederherstellung, zu kurze Aufbewahrungsfristen und fehlende Trennung vom laufenden Netzwerk. Achten Sie auf klare Verantwortlichkeiten, regelmäßige Restore Tests und eine Backup Strategie, die kritische Systeme, Konfigurationen und Identitäten einschließt.

Ähnliche Artikel:

Die 10 größten aufkommenden Cyber-Bedrohungen im Jahr 2025, die Sie kennen sollten

Wenn Sekunden zählen: Echtzeit-Datenverarbeitung in wettbewerbsintensiven Geschäftsumgebungen

Digitale Unabhängigkeit für Gründer

Digitale Resilienz: Warum Führungskräfte ihre Cyberkompetenz erweitern sollten

Einfach die künstliche Intelligenz fragen? E-Learning der Zukunft

Voice AI Elon Musk: Welche Vision der Unternehmer klar vertritt

Wichtiger Hinweis: Die Inhalte dieses Magazins dienen ausschließlich Informations- und Unterhaltungszwecken und besitzen keinen Beratercharakter. Die bereitgestellten Informationen waren zum Zeitpunkt der Veröffentlichung aktuell. Eine Garantie für Vollständigkeit, Aktualität und Richtigkeit wird nicht übernommen, jegliche Haftung im Zusammenhang mit der Nutzung dieser Inhalte ist ausgeschlossen. Diese Inhalte ersetzen keine professionelle juristische, medizinische oder finanzielle Beratung. Bei spezifischen Fragen oder besonderen Umständen sollte stets ein entsprechender Fachexperte hinzugezogen werden. Texte können mithilfe von KI-Systemen erstellt oder unterstützt worden sein.